Metodología basada en el riesgo para la ciberseguridad y la seguridad de la información Diapositivas de presentación de Powerpoint

A medida que las organizaciones de TI luchan por la digitalización, muchas enfrentan importantes desafíos de ciberseguridad. Aquí hay una plantilla diseñada de manera eficiente sobre la Metodología basada en riesgos para la seguridad cibernética y de la información que beneficiará a las empresas que desean introducir un programa de seguridad de la información para manejar de manera efectiva los riesgos de seguridad cibernética en su panorama digital. La presentación comienza con la diapositiva de información del mercado global que una empresa puede usar para abordar el resumen del mercado global de ciberseguridad. A la caída de información del mercado le siguen descensos como los niveles de digitalización de la empresa, los requisitos prioritarios para comprar productos de IoT, los impulsores de amenazas y las tecnologías emergentes que impactan en la ciberseguridad. Para garantizar la seguridad de la información, la empresa puede utilizar la diapositiva de definición de prioridades comerciales, centrándose en la gestión eficaz de riesgos e incidentes. Con la diapositiva de identificación de brechas, la empresa puede resaltar su enfoque actual y los detalles de su proceso, las fallas significativas y el costo de la gestión de riesgos. Un plan de comunicación para las infracciones cibernéticas ayudará a la empresa a mantener una comunicación efectiva entre los diferentes propietarios y coordinadores de los equipos, lo que ayudará en el manejo eficiente de los eventos de riesgo. Finalmente, las métricas para rastrear la sección de efectividad del programa ayudarán a la empresa a rastrear los eventos de riesgo de seguridad. Obtenga acceso a esta poderosa plantilla ahora.

You must be logged in to download this presentation.

Impress your

Impress your audience

Editable

of Time

Características de estas diapositivas de presentación de PowerPoint:

Entregue esta plataforma completa a los miembros de su equipo y otros colaboradores. Abarcada con diapositivas estilizadas que presentan varios conceptos, esta Metodología basada en el riesgo para las diapositivas de presentación de PowerPoint de seguridad cibernética y de la información es la mejor herramienta que puede utilizar. Personalice su contenido y gráficos para que sea único y estimulante. Las cincuenta y cuatro diapositivas son editables y modificables, así que no dude en ajustarlas a su entorno empresarial. La fuente, el color y otros componentes también vienen en un formato editable, lo que hace que este diseño PPT sea la mejor opción para su próxima presentación. Entonces, descarga ahora.

People who downloaded this PowerPoint presentation also viewed the following :

Contenido de esta presentación de Powerpoint

Diapositiva 1 : Esta diapositiva presenta la Metodología basada en el riesgo para la seguridad cibernética y de la información. Indique el nombre de su empresa y comience.

Diapositiva 2 : Esta es una diapositiva de Agenda. Indique sus agendas aquí.

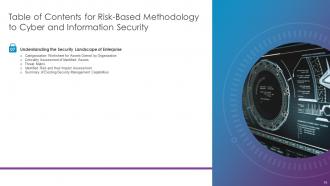

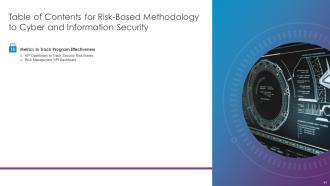

Diapositiva 3 : Esta diapositiva presenta la tabla de contenido de la presentación.

Diapositiva 4 : esta diapositiva resalta el título de los temas que se cubrirán a continuación en la plantilla.

Diapositiva 5 : Esta diapositiva muestra información del mercado global de ciberseguridad que cubre estadísticas relacionadas con la gestión integrada de riesgos, la inversión en ciberseguridad y la transformación digital.

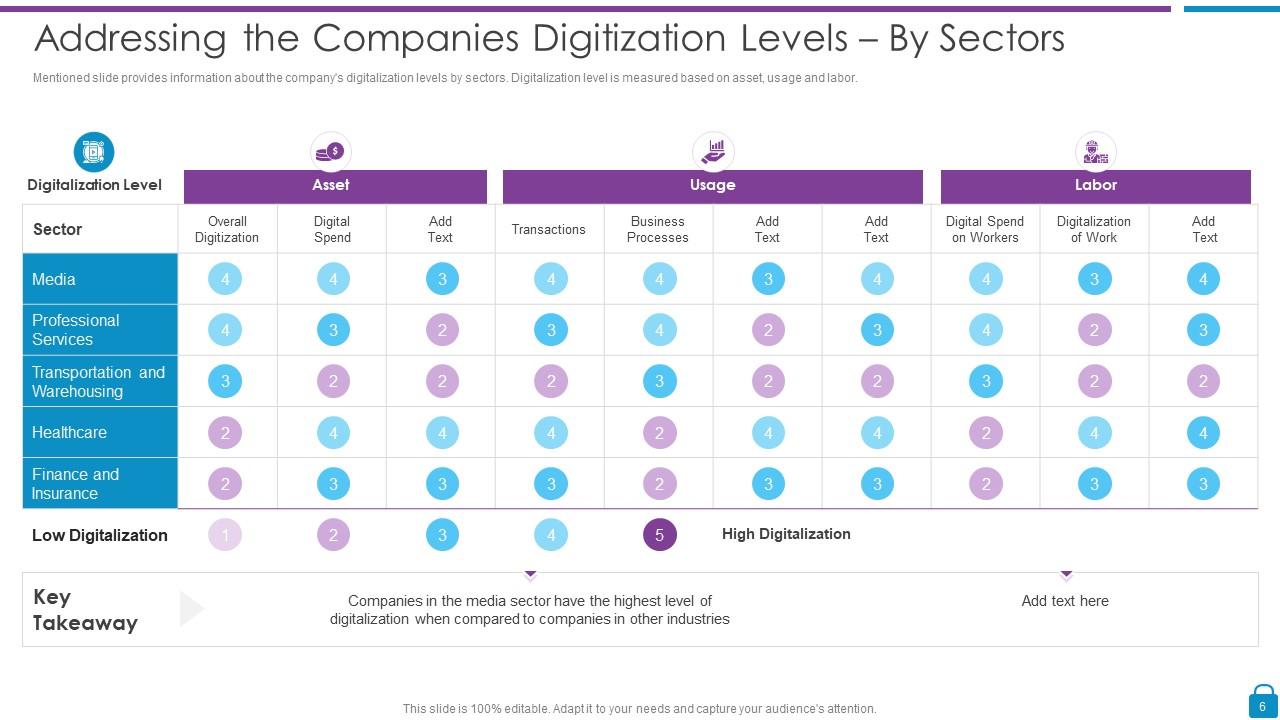

Diapositiva 6 : Esta diapositiva muestra Abordar los niveles de digitalización de las empresas: por sectores.

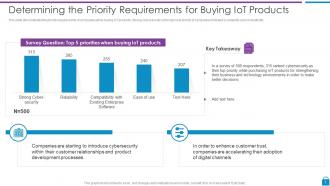

Diapositiva 7 : esta diapositiva representa la determinación de los requisitos prioritarios para comprar productos de IoT.

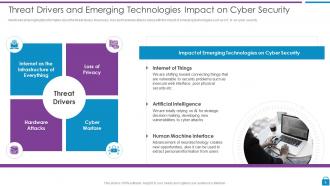

Diapositiva 8 : Esta diapositiva muestra el impacto de las tecnologías emergentes y los controladores de amenazas en la seguridad cibernética.

Diapositiva 9 : Esta diapositiva presenta la definición de prioridades comerciales para garantizar la seguridad de la información.

Diapositiva 10 : esta diapositiva resalta el título de los temas que se cubrirán a continuación en la plantilla.

Diapositiva 11 : esta diapositiva muestra los componentes clave del marco de seguridad de la información de la empresa.

Diapositiva 12 : Esta diapositiva representa los controles de seguridad clave que se abordarán en el programa.

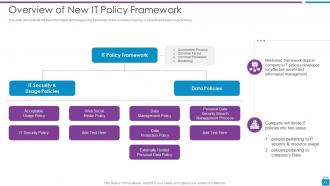

Diapositiva 13 : Esta diapositiva muestra el nuevo marco de políticas de tecnología de la información de la empresa que se centra en las políticas de seguridad y uso de datos.

Diapositiva 14 : Esta diapositiva presenta los valores del programa de seguridad de la información para las empresas.

Diapositiva 15 : esta diapositiva resalta el título de los temas que se cubrirán a continuación en la plantilla.

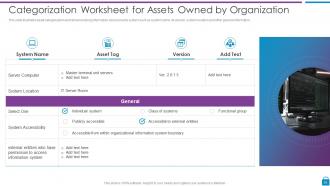

Diapositiva 16 : esta diapositiva muestra la hoja de trabajo de categorización de activos propiedad de la organización.

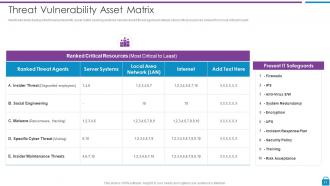

Diapositiva 17 : Esta diapositiva representa la matriz de activos de vulnerabilidad de amenazas que cubre secciones, a saber, agentes de amenazas clasificados y detalles sobre recursos críticos.

Diapositiva 18 : esta diapositiva muestra el resumen: capacidades de administración de seguridad existentes.

Diapositiva 19 : Esta diapositiva presenta el Resumen de riesgos encontrados y su evaluación de impacto.

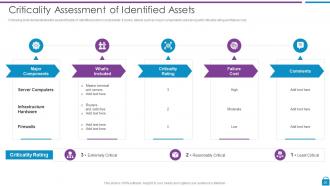

Diapositiva 20 : Esta diapositiva muestra la criticidad de los activos de los componentes del sistema identificados.

Diapositiva 21 : esta diapositiva destaca el título de los temas que se cubrirán a continuación en la plantilla.

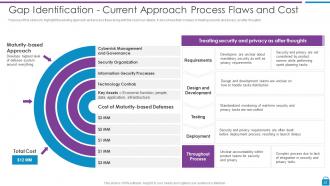

Diapositiva 22 : Esta diapositiva representa la Identificación de Brechas - Costo y Defectos del Proceso del Enfoque Actual.

Diapositiva 23 : esta diapositiva destaca el título de los temas que se cubrirán a continuación en la plantilla.

Diapositiva 24 : Esta diapositiva presenta el enfoque basado en el riesgo y la eficiencia del proceso junto con los detalles del costo incurrido.

Diapositiva 25 : Esta diapositiva muestra la eliminación de los procesos de seguridad manuales a través de la automatización.

Diapositiva 26 : esta diapositiva resalta el título de los temas que se cubrirán a continuación en la plantilla.

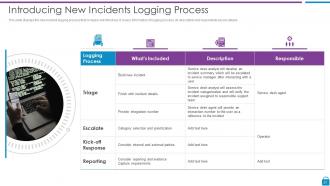

Diapositiva 27 : Esta diapositiva representa el nuevo proceso de registro de incidentes que presentará la empresa.

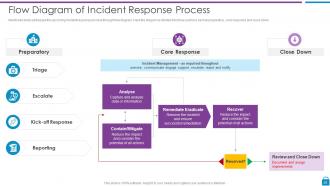

Diapositiva 28 : Esta diapositiva muestra el próximo proceso de respuesta a incidentes a través del diagrama de flujo.

Diapositiva 29 : esta diapositiva destaca el título de los temas que se cubrirán a continuación en la plantilla.

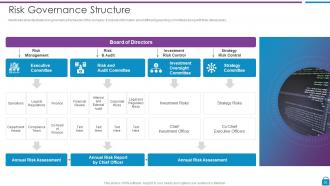

Diapositiva 30 : Esta diapositiva muestra el marco de gobierno de riesgos de la empresa.

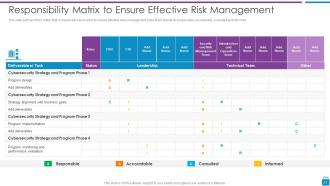

Diapositiva 31 : Esta diapositiva muestra la matriz RACI que la empresa utilizará para garantizar una gestión de riesgos eficaz.

Diapositiva 32 : Esta diapositiva representa el programa de capacitación de cinco días para mejorar las habilidades de los empleados que la empresa utilizará para proporcionar detalles detallados sobre las actividades y los resultados del programa de seguridad de la información.

Diapositiva 33 : esta diapositiva destaca el título de los temas que se cubrirán a continuación en la plantilla.

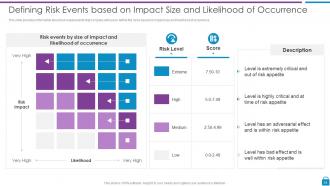

Diapositiva 34 : Esta diapositiva presenta la definición de eventos de riesgo según el tamaño del impacto y la probabilidad de ocurrencia.

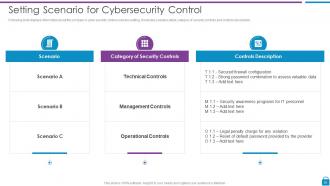

Diapositiva 35 : Esta diapositiva muestra información sobre la configuración del escenario de control de seguridad cibernética de la empresa.

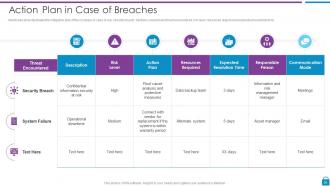

Diapositiva 36 : Esta diapositiva muestra el plan de mitigación de la empresa en caso de cualquier brecha de seguridad.

Diapositiva 37 : esta diapositiva destaca el título de los temas que se cubrirán a continuación en la plantilla.

Diapositiva 38 : Esta diapositiva muestra la Lista de verificación para administrar de manera efectiva la seguridad de los activos.

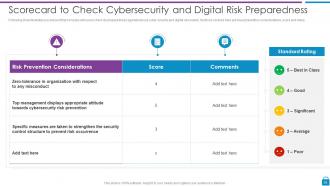

Diapositiva 39 : Esta diapositiva presenta el Cuadro de mando para verificar la seguridad cibernética y la preparación ante riesgos digitales.

Diapositiva 40 : esta diapositiva muestra el plan de comunicación que la empresa utilizará para gestionar de manera eficaz las infracciones cibernéticas.

Diapositiva 41 : esta diapositiva resalta el título de los temas que se cubrirán a continuación en la plantilla.

Diapositiva 42 : esta diapositiva muestra el panel de KPI que la empresa usará para rastrear múltiples eventos de riesgo.

Diapositiva 43 : esta diapositiva muestra el panel de KPI de gestión de riesgos con eventos de pérdida y acciones.

Diapositiva 44 : esta diapositiva muestra iconos para la metodología basada en el riesgo para la seguridad cibernética y de la información.

Diapositiva 45 : esta diapositiva se titula Diapositivas adicionales para avanzar.

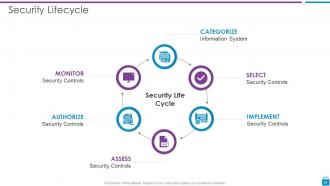

Diapositiva 46 : Esta diapositiva muestra el ciclo de vida de seguridad que describe: sistema de información, controles de seguridad, etc.

Diapositiva 47 : esta es una diapositiva de la línea de tiempo. Mostrar datos relacionados con intervalos de tiempo aquí.

Diapositiva 48 : esta es una diapositiva de generación de ideas para exponer una nueva idea o resaltar información, especificaciones, etc.

Diapositiva 49 : Esta diapositiva contiene Rompecabezas con íconos y texto relacionados.

Diapositiva 50 : Esta diapositiva representa un gráfico de líneas apiladas con una comparación de dos productos.

Diapositiva 51 : Esta diapositiva presenta un gráfico de barras con una comparación de dos productos.

Diapositiva 52 : Esta es la diapositiva Nuestro objetivo. Indique los objetivos de su empresa aquí.

Diapositiva 53 : esta diapositiva proporciona un plan de 30 60 90 días con cuadros de texto.

Diapositiva 54 : Esta es una diapositiva de agradecimiento con dirección, números de contacto y dirección de correo electrónico.

Metodología basada en el riesgo para la seguridad cibernética y de la información Diapositivas de presentación de Powerpoint con las 59 diapositivas:

Utilice nuestra Metodología basada en riesgos para las diapositivas de presentación de Powerpoint de seguridad cibernética y de la información para ayudarlo de manera efectiva a ahorrar su valioso tiempo. Están listos para encajar en cualquier estructura de presentación.

-

Definitely a time saver! Predesigned and easy-to-use templates just helped me put together an amazing presentation.

-

Unique design & color.